Le SIM Swap est une technique de piratage des smartphones qui ne demande pas de connaissance informatique :

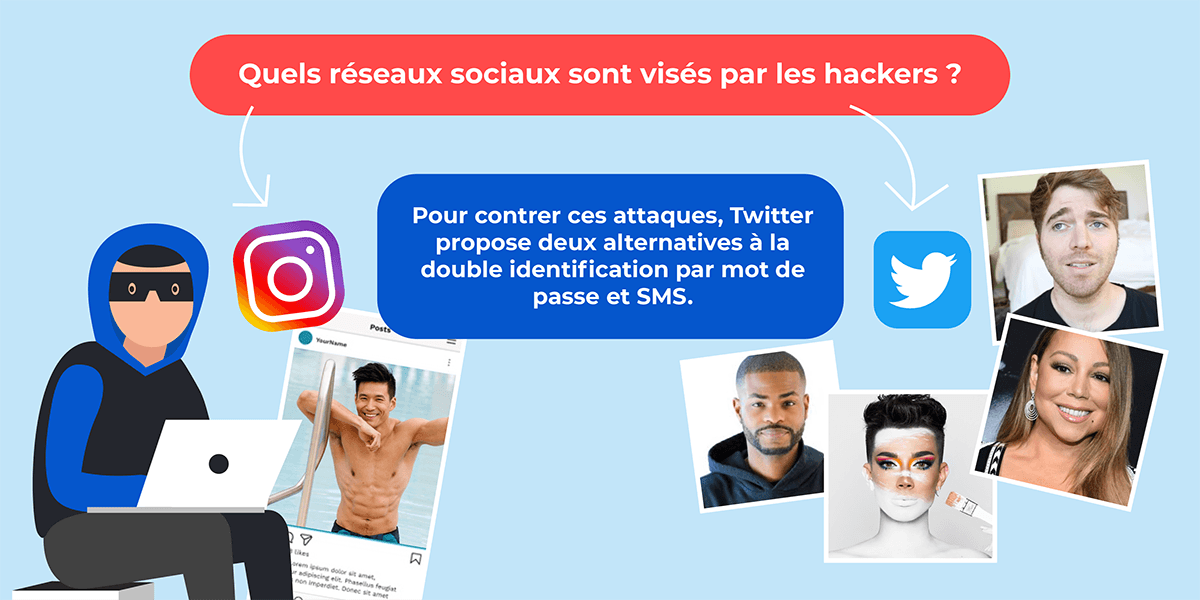

Cette technique contourne les systèmes de sécurité par code de vérification de certains sites web.

Elle consiste notamment à détourner les SMS qui envoie des codes d’identification.

Encore peu répandu en France, le SIM Swap devrait se développer avec le paiement via smartphone.

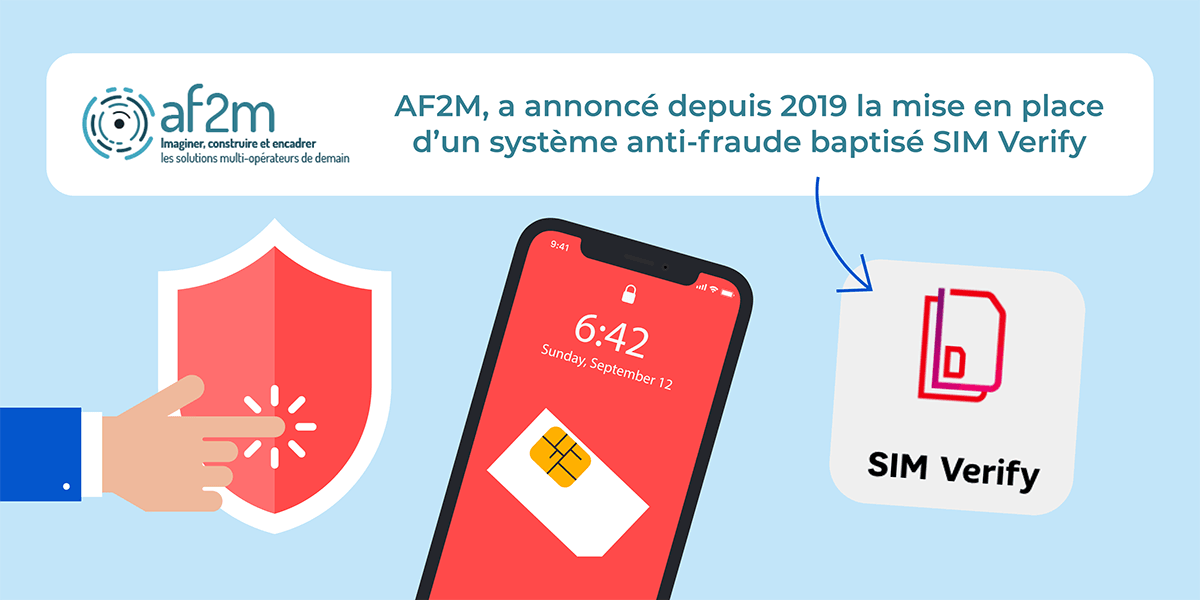

Il existe déjà des outils et astuces pour s’en prémunir.