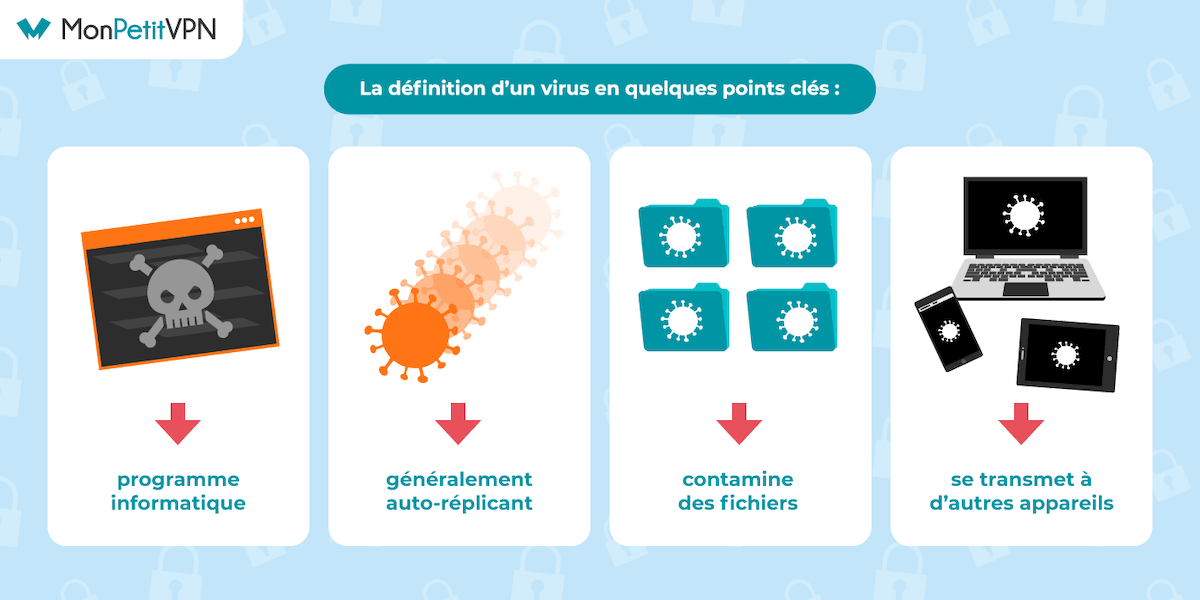

Un virus informatique, aussi nommé malware (malicious software) est un logiciel :

- Qui amoindrit les performances de l’ordinateur infecté.

- Qui expose l’utilisateur à des fuites de données et des rançons.

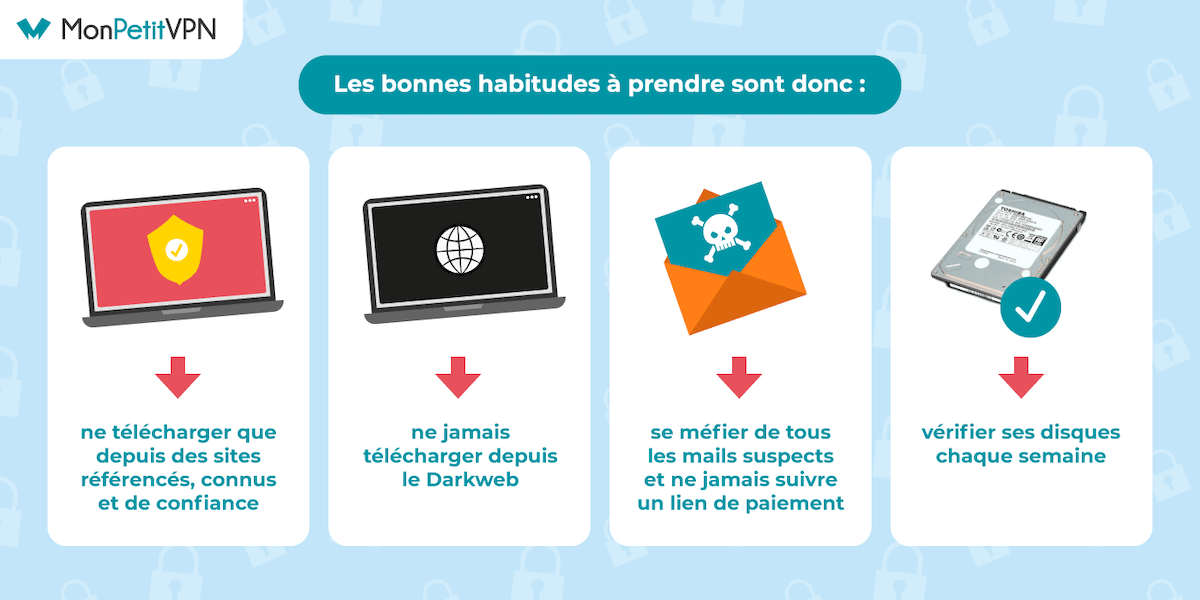

Pour se protéger des attaques, plusieurs solutions existent comme notamment le fait d’installer un antivirus ainsi qu’un logiciel VPN. En outre, chaque internaute doit rester vigilant sur le Web et n’accéder qu’à des sites de confiance.