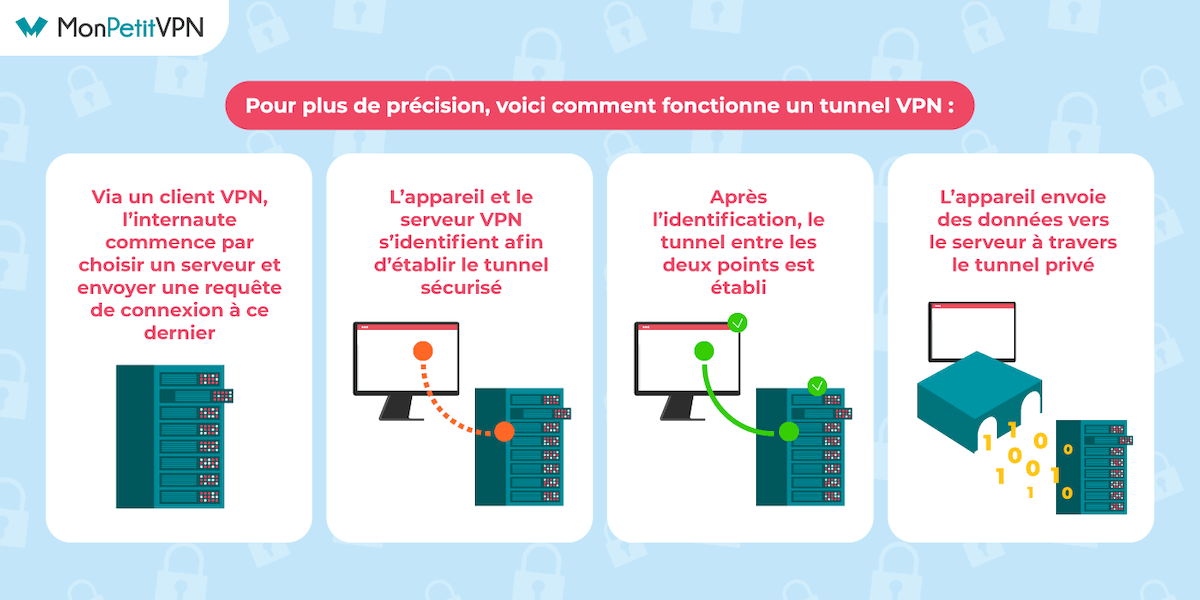

Les tunnels VPN sont les connexions chiffrées qui permettent de lier un appareil (PC, mobile) à un serveur. Cela permet de naviguer sur Internet sans risquer que ses données soient interceptées et piratées, et en contourner de nombreuses surveillances comme les pare-feux.

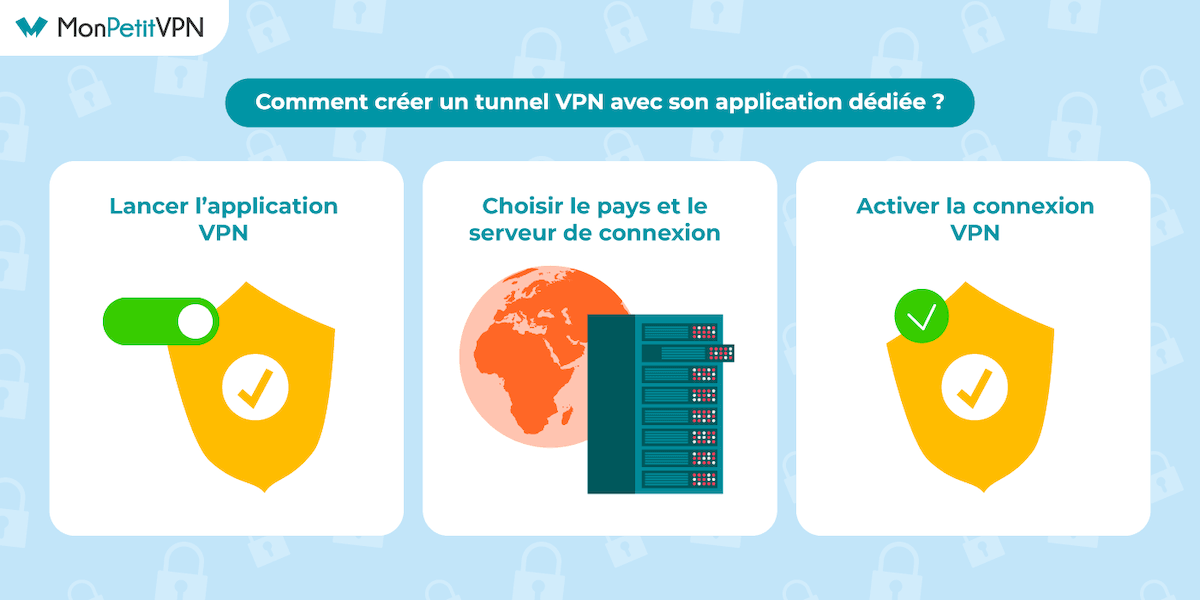

Pour créer un tunnel VPN, il faut :

- Un appareil pour établir le tunnel.

- Un serveur ou un réseau auquel se connecter.

- Un protocole VPN avec chiffrement.