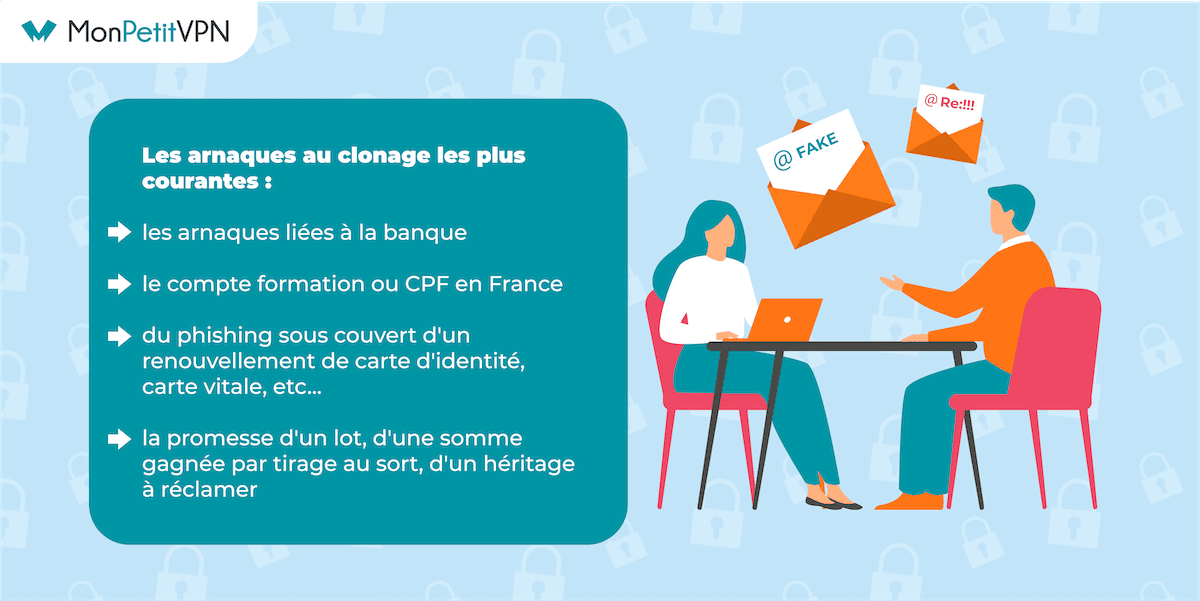

Le phishing est un terme utilisé pour désigner un ensemble de techniques visant à subtiliser des données sur Internet. L’arnaque la plus courante consiste à envoyer un mail à un internaute en se faisant passer pour sa banque ou un organisme d’autorité. L’idée est de le tromper afin de l’inciter à dévoiler des informations personnelles ou le conduire à donner de l’argent.

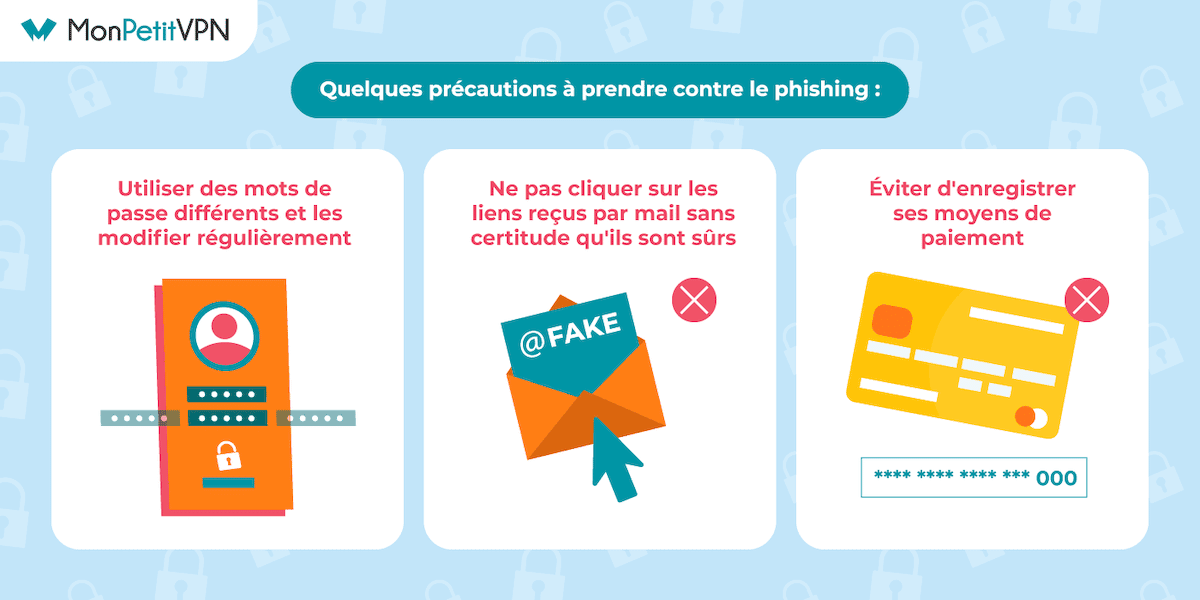

Pour se protéger contre les arnaques phishing :

- Ne jamais communiquer ses identifiants à personne.

- Ne pas cliquer sur un lien sans l’avoir préalablement identifié.

- Activer un VPN pour chiffrer ses données personnelles.